概述

保护您的网络免受分布式拒绝服务(DDoS)攻击有两种主要的架构方法:通过将流量转移到云清洗中心(Scrubbing Center)或在发生攻击的情况下进行内联缓解(Inline DDoS Inspection and Mitigation)来实现。

通过“清洗中心”缓解,一旦检测到洪泛攻击,所有流量都将重定向到云清洗中心,进行进一步的检查和缓解。攻击数据包被阻止(即“清洗”),并允许合法流量进入其原始目的地。

通过内联缓解方案,可以在实时检测到洪泛攻击并进行手术式的缓解 ---- 就在攻击进入网络的数据路径中。这是Allot的DDoS保护解决方案Allot ServiceProtector使用的方法,它使服务提供商和企业网络能够建立一个非常有效的抵御入站DDoS攻击的第一道防线。从其内联的有利位置,Allot ServiceProtector还可以检测源自网络内的出站攻击,包括出站端口扫描,洪泛和物联网(IoT)僵尸网络。

流量清洗中心解决方案也称为重定向,转移和基于Netflow的DDoS缓解。

Allot ServiceProtector提供内联部署的抗DDoS,反僵尸网络和出站垃圾邮件防护,可在实时实现攻击检测和外科手术式缓解,而无需转移大量合法正常的业务流量并引入延迟。

内联DDoS缓解方案的优势

Allot的内联DDoS保护实时检查所有流量,并能够在几秒钟内识别,分析和缓解(而不是Netflow的情况)。

准确性:Allot的内联DDoS防护检查出站流量和入站流量,实现流量关联,以提高准确性并降低误报或漏报识别的发生率。

能够阻止反射攻击:在反射攻击中,受感染设备向开放DNS/NTP/SSDP服务器发送大量请求,同时将请求的源IP欺骗为受害者的IP,从而将所有响应发送到受攻击的IP。 通常,响应远远超过请求,产生放大效应,将攻击大小放大100倍。

过滤反射攻击对于清洗中心来说是一个巨大的挑战,因为它们只能看到入站流量并且对出站流量视而不见。因此,他们无法确定回复实际上是对受害者发送的出站请求的响应。

相比之下,Allot内联DDoS保护可以检查入站和出站流量,并且可以轻松过滤反射攻击,而不会出现误报。从其在网络中的有利位置,内联系统通常可以看到所有出站流量,并且可以特别识别DNS/NTP/SSDP请求。

更好的TCP反欺骗:SYN cookie是防火墙和其他内联设备用于过滤欺骗性TCP流量的方法,特别是SYN泛洪。使用SYN cookie技术,服务器向客户端发送SYN+ACK响应,但丢弃SYN队列条目。如果服务器然后从客户端接收到后续的ACK响应,则它是“真实”请求,并且服务器能够重建SYN队列条目。使用内联解决方案时支持此方法。

相反,单向清洗设备无法实现SYN cookie,因为它们无法“代理”TCP连接,也无法在连接的整个生命周期内更新TCP序列号。因此,其他反欺骗技术(如RST,HTTP重定向和失序ACK)专门针对单向清洗解决方案而开发。但是,所有这些都非常容易受到误报的影响:

准确校准“正常”流量:检测DDoS攻击和攻击者是基于将入站流量模式与被认为是“正常”行为进行比较。正常行为是站点/ IP /应用程序特定的,并且需要精确校准以避免错误的否定/肯定识别。

检查入站和出站流量的能力可以准确校准“正常”流量模式。 Allot的内联DDoS保护解决方案可持续监控和学习入站和出站流量行为,并根据检测到的定量和定性变化不断更新“正常”校准。

流量清洗中心不检查出站流量,因此无法达到相同的校准精度。

虽然清洗中心解决方案在DDoS检测方面存在差距,缓解相对较慢,但在某些使用案例中,该解决方案可能更具成本效益。

清洗中心DDoS部署方式的劣势

内联DDoS保护检查每个数据包,因此提供更准确的异常检测和更快的缓解,尽管内联硬件的资本支出更高。

Allot ServiceProtector为入站和出站流量提供实时DDoS保护和Bot Containment。

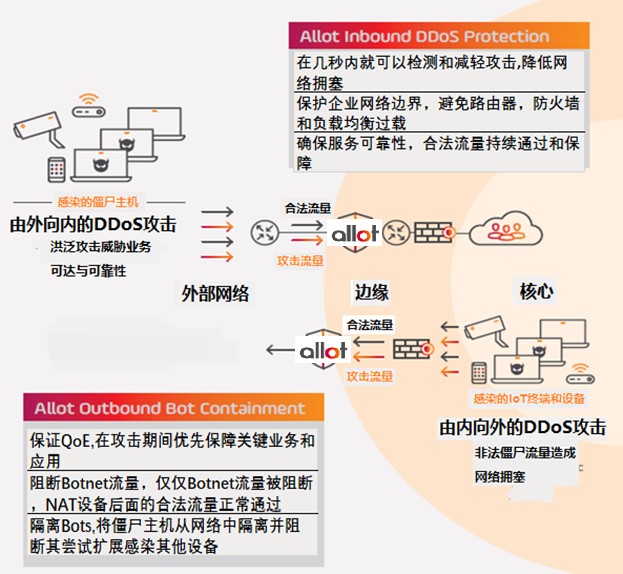

下图是Allot SG 防范Inbound 由外向内DDoS攻击流量的部署示意图:

下图是Allot SG 防范Outbound 由内向外Botnet 攻击(比如发送垃圾邮件)流量的部署示意图:

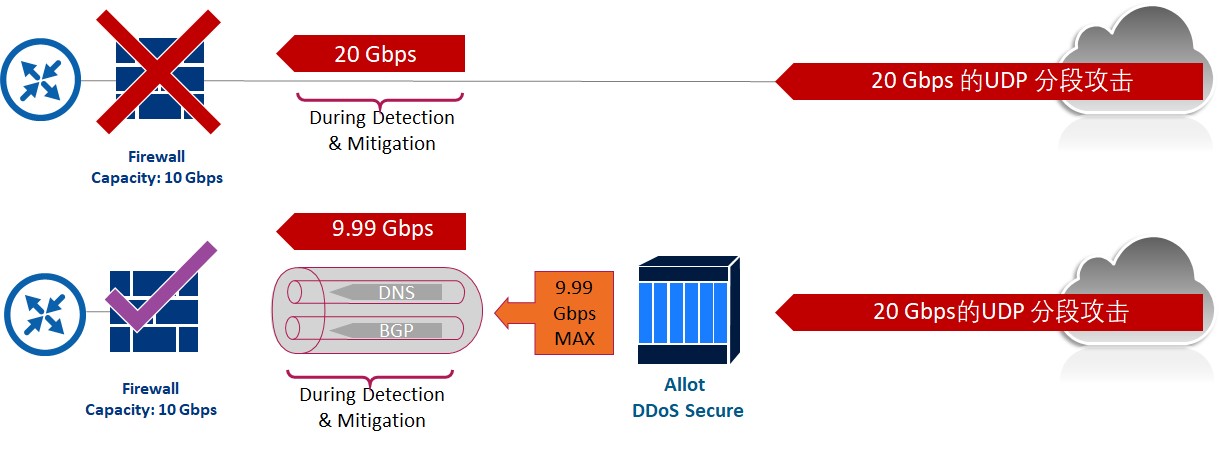

Allot 的某客户遭受DDoS攻击, 造成防火墙宕机, 在防火墙前面的位置部署Allot设备后, 确保了DDoS攻击减弱和清洗的同时,也保障了企业内部关键业务的正常运行。下图是实际部署位置的示意。

Allot ServiceProtector提供快速准确的DDoS保护:

1、NBAD(网络行为异常检测)

2、HBAD(主机行为异常检测)

3、非对称流量监控

Allot的高级DDoS检测和缓解技术

Allot的专利NBAD技术(网络行为异常检测)通过它们在 “网络比率”

的正常时间不变行为(即第3层和第4层分组速率统计数据的组合)中引起的异常来识别DDoS和其他网络泛滥事件。 通过在每个事件中深入搜索捕获的DDoS分组以获得唯一的重复模式,动态地获得分组过滤规则。

通常使用在第3层和第4层报头和第7层有效载荷中检测到的模式来实现手术过滤精度。

高效的抗DDoS防护架构

Allot ServiceProtector是Allot Service Gateway的全面集成服务,Allot Service

Gateway是业界领先的多业务平台,可在关键网络核心和边缘接口部署。 从这些有利的关键位置,Allot以线速监视和检查网络上的所有流量,并且不会引入任何延迟。

当检测到攻击行为时,Allot NBAD技术会在20-50秒内创建攻击模式签名; 通过电子邮件,系统日志和SNMP Trap(v2c)通知您攻击,并立即开始手术式的缓解。 Allot DDoS保护解决方案的内联部署意味着洪泛攻击在网络边缘的现场停止,而无需将大量流量转移到云清洗中心。

欢迎您关注Allot 中国的公众号(Allot-China)以获取更多的信息。 也可以随时和我们联络。